Flipper Zero: o brinquedo preferido dos hackers

Com capacidade de hackear inúmeros equipamentos, até clonar cartões, tem chamado a atenção de profissionais, criminosos e autoridades.

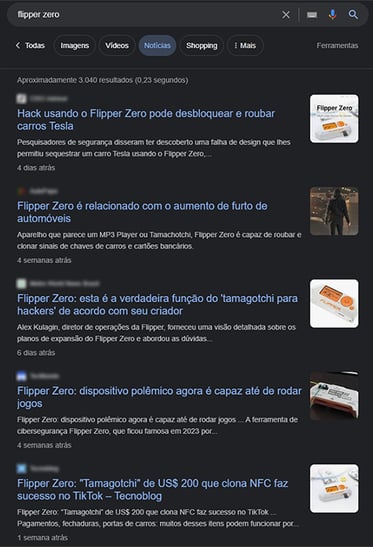

Se fizermos uma busca rápida na internet, poderemos ver manchetes como as seguintes.

E ao longo desta matéria, vamos falar por que este dispositivo tem causado tanta controvérsia, pela sua facilitação para a prática de crimes, bem como listamos outros dispositivos que podem ser usados em seu lugar.

Mas afinal, o que é esse dispositivo, e por que está causando tanto burburinho?

Há algum tempo o Flipper Zero foi sinônimo de “hype” tanto na comunidade tecnológica quanto na mídia tradicional, quando começaram a surgir vídeos que viralizaram internet afora em função de suas capacidades.

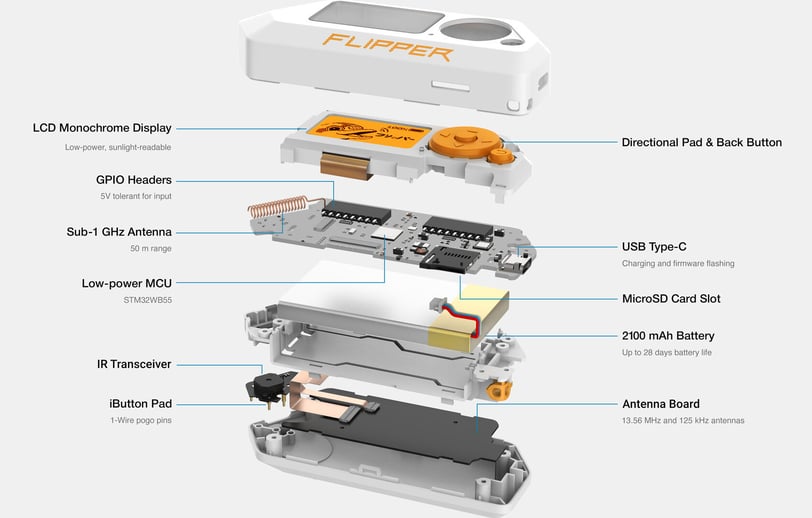

Descrito como um dispositivo com capacidade de “hackear” ou controlar inúmeros equipamentos desde televisões, portões de garagem, ar condicionado, catracas de academia e metrô, até copiar informações de crachás e cartões de crédito, dentre outros recursos que de alguma forma utilizam comunicação sem fio, o Flipper tem chamado a atenção de profissionais, criminosos e até das autoridades.

Mas como isso é possível?

Por acaso todos estes itens citados utilizam a mesma tecnologia de comunicação?

Na verdade, não. Para falar deste assunto, temos que voltar alguns anos no tempo. Mais precisamente à década de 70.

Quando falamos em hacking, pensamos em equipamentos modernos com a mais alta tecnologia, mas a verdade é que desde os anos 70 quando a internet deixou de ser de uso estritamente militar e acadêmico, que se fala neste termo, onde o termo “hacker” era atribuído aos indivíduos que detinham profundo conhecimento em computadores e redes, e utilizavam deste conhecimento para exploração e experimentação de sistemas a fim de modificar ou subverter o seu comportamento original, por entusiasmo ou para fins de pesquisa.

Dado o contexto, voltemos para os dias atuais, onde, já podemos imaginar que dentro destes mais de 50 anos, as técnicas de hacking devam ter passado pelas mais diversas formas de evolução, e não é estranho pensar que isso tenha começado com tecnologias hoje consideradas rudimentares, e na maioria das vezes, analógicas.

Isso mesmo, falar de hacking, é também falar de sistemas que utilizam meios físicos de comunicação como é, na maioria dos casos envolvendo o Flipper Zero, a Radiofrequência.

E o que é Radiofrequência?

Como o próprio nome sugere, trata-se de uma comunicação que acontece através de ondas de rádio que se propagam em determinada frequência, e cada uma dessas frequências é homologada e utilizada por uma tecnologia específica.

Para o pessoal que assim como eu, com uma idade um pouco mais avançada, e que já escutou uma boa e velha rádio AM, deve ter ouvido o locutor falando algo como “ZYX 933, 620KHz, 6000Watts de potência...”. Bem, no meio dessa sopa de letrinhas, podemos identificar algumas coisas e dentre elas, uma sigla bastante conhecida: o KHz ou quilohertz, que se refere à unidade milhar de grandeza da unidade de medida de frequência de ondas nas quais operavam e eram transmitidos os sinais de rádio AM.

E, logicamente, o mesmo vale para rádio FM, porém, com frequências mais altas, na casa dos megahertz, como 88,7MHz, 93,3MHz ou 102,7MHz, por exemplo.

Para os mais jovens, podemos falar do sinal do WiFi e até mesmo Bluetooth, que operam em frequências ainda mais altas, na casa dos 2,4GHz e 5GHz.

Mas por que todo este contexto?

O que todas estas tecnologias tem em comum, inclusive com outras citadas no começo desta matéria, é que essas frequências servem como meio de comunicação para transmitir dados desses dispositivos. E como estão trafegando “no ar”, são passíveis de ser interceptadas por qualquer pessoa que tenha conhecimento e ferramentas adequadas para tal.

Afinal, se o portão da garagem da minha casa se abre com um controle remoto, o que impede alguém de interceptar este sinal e reproduzi-lo depois?

Para resumir, como é de se imaginar, cada frequência é usada em diferentes aplicações, e de fato não utiliza exatamente a mesma tecnologia, cada uma necessitando de um equipamento adequado para operar na frequência desejada.

Desse modo, profissionais da segurança e pesquisadores possuem a necessidade de executar testes nestes dispositivos a fim de torná-los seguros contra ataques de terceiros. E para isso utilizam equipamentos de interceptação e reprodução destes sinais, testando e corrigindo falhas que são encontradas.

E é aí que entra o Flipper Zero, que surgiu da necessidade de automatizar essas tarefas, integrando várias interfaces (antenas) em um único dispositivo, melhorando a praticidade e portabilidade do trabalho.

O jogo virou

Mas, como praticamente toda tecnologia disruptiva que surge para melhorar o trabalho ou beneficiar a sociedade, encontrou-se no Flipper uma oportunidade para utilização ilícita, e é por esse motivo que hoje, o que era uma prática ferramenta para profissionais da segurança, ganhou novamente os holofotes e virou uma espécie de “brinquedo” na mão de criminosos e usuários irresponsáveis.

E após a alta incidência de roubos de veículos como da fabricante Tesla, atualmente países como o Brasil e Canadá suspenderam a entrada do equipamento, visando reduzir os crimes praticados com a ferramenta que se popularizou devido à sua praticidade, facilidade de acesso e principalmente, facilidade de uso, uma vez que não requer conhecimento técnico avançado para operá-la.

Proibir o Flipper resolve o problema?

Talvez em partes sim, pois como dito, os usuários não precisam de um conhecimento técnico para seu manuseio, e com um simples passo a passo na internet, é possível utilizá-lo (evidentemente que não explorando todo o seu potencial, mas o suficiente para causar alguma dor de cabeça por aí).

Por outro lado, existem outros dispositivos, que podem ser utilizados no lugar do Flipper. Cada um apresentará alguma diferença, como preço mais elevado ou exigir maior conhecimento técnico, mas todos de alguma forma, podem substituí-lo. Como por exemplo:

Pwnagotchi

Criado antes mesmo do Flipper Zero, o Pwnagotchi combina o conceito de Tamagotchi com hacking de Wi-Fi baseado em IA.

É um dispositivo que foi projetado para monitorar e aprender passivamente com redes Wi-Fi próximas, utilizando algoritmos de aprendizado de máquina para otimizar suas técnicas de hacking.

Wi-Fi Pineapple

Outra alternativa ao Flipper Zero, particularmente adequada para auditorias de redes Wi-Fi.

Foi projetado para detectar vulnerabilidades em redes Wi-Fi e facilitar a implementação de medidas preventivas de segurança. Ele oferece vários modelos com recursos e funcionalidades em evolução.

Bus Pirate

E uma interface de barramento universal versátil que serve como alternativa ao Flipper Zero, pois permite a comunicação com uma ampla variedade de dispositivos eletrônicos, tornando-se uma ferramenta valiosa para hackers e pesquisadores de segurança.

O dispositivo suporta vários protocolos, incluindo I2C, SPI, UART e muito mais, permitindo aos usuários interagir com diferentes componentes eletrônicos e interfaces.

Raspberry Pi

Um computador pequeno e acessível, oferece uma alternativa ao Flipper Zero com sua ampla gama de aplicações de pesquisa de segurança. Seu tamanho compacto, baixo custo e pinos GPIO (Entrada/Saída de Uso Geral) tornam-no uma plataforma versátil para vários projetos, incluindo análise de rede e testes de penetração.

Com a disponibilidade de diferentes modelos e sistemas operacionais, como o Kali Linux, o Raspberry Pi oferece um ambiente flexível para execução de ferramentas de segurança, realização de auditorias e realização de experimentos.

M5 Stack

O M5 Stack é uma plataforma de desenvolvimento modular baseada em ESP32, projetada para prototipagem rápida e fácil de projetos de IoT (Internet das Coisas). Embora tenha uma funcionalidade principal diferente do Flipper Zero, o M5 Stack pode ser uma ferramenta alternativa devido à sua capacidade de expansão.

Com uma das principais características do M5 Stack é sua modularidade, com diferentes módulos disponíveis que podem ser facilmente conectados à placa principal para adicionar funcionalidades. que incluem câmera, GPS, sensor de temperatura, sensor de umidade, display e muitos outros.

Essa capacidade de expansão permite que o M5 Stack seja adaptado para uma ampla variedade de aplicações, incluindo testes de penetração e segurança até o desenvolvimento de ferramentas personalizadas de hacking de hardware e criar dispositivos de ataque de IoT.

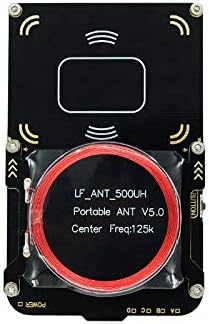

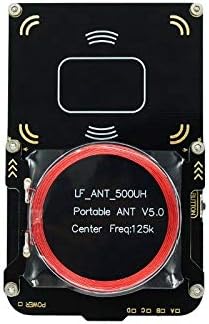

Proxymark

O Proxymark é uma ferramenta de código aberto projetada para interagir com dispositivos de cartões de proximidade, como cartões RFID e NFC.

Embora seja principalmente usado para clonar e emular cartões de proximidade, o Proxymark também possui funcionalidades que o tornam uma alternativa viável ao Flipper Zero em certos cenários, como por exemplo, a sua capacidade de ler, gravar e emular uma variedade de formatos de cartões RFID e NFC, tornando-o útil para testes de penetração, engenharia reversa e pesquisa de segurança.

Ele oferece suporte a uma ampla gama de cartões e tags, permitindo que os usuários realizem uma variedade de ataques, como clonagem de cartões, emulação de cartões, ataques de replay e muito mais.

Rubber Ducky

É um dispositivo USB secreto que emula um teclado, oferecendo uma alternativa única. Ao injetar teclas pré-programadas em um sistema de destino, ele pode executar várias tarefas, incluindo testes de penetração, engenharia social e automação de tarefas.

O design discreto do USB Rubber Ducky e a capacidade de simular entradas do teclado o tornam eficaz para cenários de acesso físico. Com seus recursos de ataque baseados em teclas, este dispositivo oferece uma abordagem diferente para explorar vulnerabilidades em comparação com o Flipper Zero.

HackRF One

Um dos mais poderosos e mais semelhantes dispositivos ao Flipper, é um rádio definido por software (SDR). Com sua ampla faixa de frequência e recursos, o HackRF One permite aos usuários explorar e manipular vários sinais de rádio. Ele pode ser utilizado para tarefas como detecção de sinal, interferência, reprodução e análise de comunicações de rádio.

O dispositivo oferece flexibilidade e capacidade de programação, permitindo aos usuários desenvolver aplicações personalizadas e experimentar diferentes protocolos de rádio.

Seu uso no Brasil é estritamente controlado, devido às faixas de rádio exclusivas que possui capacidade e interceptar e emitir.

Conclusão

Como vimos, há uma série de dispositivos que podem ser utilizados para os mesmos fins que o famigerado Flipper Zero. E sequer citamos todos eles, pois a lista é imensa.

Apenas o fato de sua praticidade colocá-lo em evidência e sua entrada em alguns países ser barrada, não significa que estamos mitigando o problema, mas sim, apenas tapando um dos buracos da peneira. Por isso, é sempre importante ter um ambiente protegido em todos os aspectos, seja digital ou fisicamente.

Não cansamos de repetir que soluções de segurança não são uma bala de prata que se aplica em uma única ferramenta, mas sim em camadas que vão desde sistemas de monitoramento até treinamento de usuários para reportar anomalias na rede, ou mesmo identificar e evitar ataques de phishing.

A Overnine oferece várias soluções de segurança para o seu ambiente. Caso tenha ficado com alguma dúvida ou busca uma solução robusta de segurança para seu ambiente, entre em contato conosco que estaremos prontos para lhe atender.

Clique aqui para ver outras matérias.